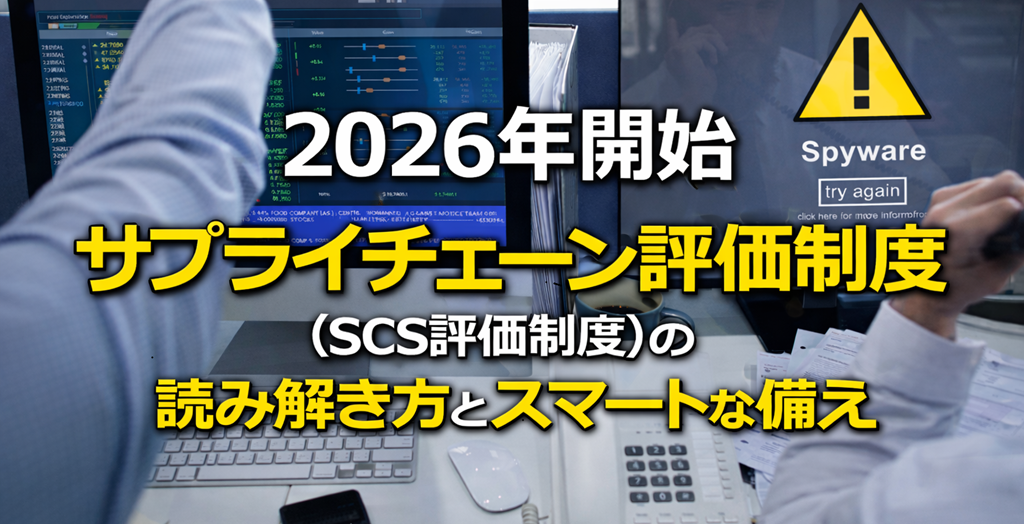

2026年開始「サプライチェーン評価制度(SCS評価制度)」の読み解き方とスマートな備え

経済産業省及び内閣官房国家サイバー統括室が主導する「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」の一部が、いよいよ2026年度下期から運用開始予定であると発表されました。準備期間は限られており、今後のビジネスを考えるとできるかぎり早めに対応する必要がありそうです。

まずは制度の導入背景を確認していきましょう。

独立行政法人 情報処理推進機構(IPA)が毎年発表している『情報セキュリティ10大脅威』*1 の2026年組織編によると、「サプライチェーンや委託先を狙った攻撃」が2019年に初選出されて以来、8年連続8回目の選出と、非常に大きな課題となっていることがわかります。

近年発生しているサイバー攻撃では、ターゲットとなる組織を直接狙うのではなく、セキュリティ対策が手薄な取引先や委託先(サプライチェーン)を「踏み台」とする手口が高頻度で発生しています。

たとえばある病院では、委託先とのネットワーク接続点の管理が不十分だったために攻撃者の侵入を許し、救急受け入れを停止せざるを得なくなってしまったといった深刻なケースが、またある部品サプライヤーではランサムウェア攻撃(データ暗号化するなど人質化し、脅迫する攻撃)に遭い、親会社を含めた全工場を停止せざるを得なくなったケースなどがあります。

単独の組織ではなく、サプライチェーン全体の弱点を突かれ、影響が広範囲に及ぶ現状からも、業界全体での対策・強化が急がれています。

*1 https://www.ipa.go.jp/security/10threats/10threats2026.html

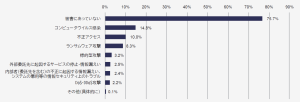

サプライチェーンや委託先を標的としたサイバー攻撃により、企業が大きな影響を受ける事例は、もはや珍しいものではなくなっています。IPAが発表した「2024年度中小企業等実態調査結果 *2」によると、2023年度にサイバーインシデントの被害を受けたと回答した企業は23.2%、つまり4社に1社が被害を受けていることになります。このうち、実に約7割の中小企業が「自社のサイバーインシデントが取引先事業に影響を与えた」と回答しています。

[サイバーインシデントの発生もしくは発生があった可能性が高い経験]

(出典)2024 年度 中小企業における情報セキュリティ対策に関する実態調査- 報告書 -

図 3-43 2023年度にサイバーインシデントの発生もしくは発生があった可能性が高い経験(n=4191)

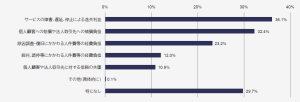

[自社のサイバーインシデントによる取引先への影響]

(出典)2024 年度 中小企業における情報セキュリティ対策に関する実態調査- 報告書 -

図 3-45 自社のサイバーインシデントによる取引先への影響(n=975)

中小企業への攻撃増加を背景に、サプライチェーン全体を通じたサイバーリスクは高まっていると考えられます。直接的な被害を受けていない場合であっても、取引先や委託先のインシデントを契機として、自社の事業継続や信用に重大な影響が及ぶケースは少なくないことから、委託先管理の重要性も上昇しています。

こうしたことからも、サプライチェーン全体でセキュリティ水準を可視化・底上げする取り組みが必要になっていることがわかります。

*2 https://www.ipa.go.jp/pressrelease/2024/press20250214.html

これまでも情報セキュテリィ対策を普及させようと、様々な施策が講じられてきました。IPAが実施してきた「SECURITY ACTION(セキュリティ対策自己宣言) *3」もその1つで、今回、経済産業省及び内閣官房国家サイバー統括室が導入する「サプライチェーン強化に向けたセキュリティ評価制度(SCS評価制度) *4」は、これまでの取り組みと相互補完させる形で設計されています。

この制度は、企業のセキュリティ対策状況を共通の物差しとして「★(星)」の数で客観的に評価・可視化するしくみです。サプライチェーンが組織を跨いで構築される以上、取引関係で各社がセキュリティ対策にどのように取り組んでいるのかを明確にすることが、この制度の目的です。

| レベル | 施策 | 要件 | 評価方法 |

|---|---|---|---|

| ★1 | SECURITY ACTION | IPAが定める「情報セキュリティ6か条 *5」に取り組むこと | 自己宣言(オンライン申請) |

| ★2 | SECURITY ACTION | 「5分でできる!情報セキュリティ自社診断 *6」を実施し、自社の「情報セキュリティ基本方針」を定めてWebサイト等で外部に公開すること | 自己宣言(オンライン申請) |

| ★3 | SCS評価制度 (2026年度下期稼働予定) |

すべてのサプライチェーン企業が最低限実施すべき対策レベル | 自己評価+専門家確認 情報処理安全確保支援士などの専門家による確認・助言・署名が必要 |

| ★4 | SCS評価制度(2026年度下期稼働予定) | 標準的に目指すべきより高度な対策レベル | 第三者評価 評価機関による書面審査・現地審査・脆弱性診断などの技術検証が必要 |

| ★5 | SCS評価制度(2027年度稼働予定) | 重要インフラ事業者などが目指す最高レベル | 第三者評価(予定) |

サプライチェーンを狙った攻撃から防御するために、企業は取引先選定の基準として「★(星)」を用いることができ、取引先や委託先に求めるセキュリティ対策の基準と評価を明確にできる、という一面があります。

一方で、要件を満たせない場合には最悪のケースとして、取引停止や新規取引の機会損失に繋がるリスクもはらんでいます。

*3 https://www.ipa.go.jp/security/security-action/

*4 https://www.meti.go.jp/press/2025/03/20260327001/20260327001.html

*5 https://it-shien.smrj.go.jp/applicant/subsidy/security/

*6 https://www.ipa.go.jp/archive/security/guide/sme/5minutes.html

では自らの組織において、何から取り組めばよいのでしょうか?

最初のステップとしては、IPAが無料で提供している「5分でできる!情報セキュリティ自社診断 *6」を活用し、自社の現状と弱点を客観的に見直します。この診断は全25項目で構成されており、見直しには最適な分量と言えるでしょう。

まずは自社の「情報セキュリティ基本方針」を策定した上で、「SECURITY ACTIONの2つ星」を宣言しましょう。これが次のステップである「★3」取得に向けた土台となるはずです。

また、「★3」や「★4」の要求・評価概要も既に公開されていますので、あらかじめ確認しておくと、次に向けた準備が進めやすくなることでしょう。

| ★3(Basic) | ★4(Standard) | |

|---|---|---|

| 想定される脅威 | 広く認知された脆弱性等を悪用する一般的なサイバー攻撃 | ・供給停止等によりサプライチェーンに大きな影響をもたらす企業への攻撃 ・機密情報等、情報漏えいにより大きな影響をもたらす資産への攻撃 |

| 対策の考え方 | 全ての企業が最低限実施すべき基礎的な組織対策とシステム防御策 | 標準的に目指すべき包括的なセキュリティ対策 |

| 対策の範囲 | 組織的対策 システム的対策 |

組織体対策 委託先対策 システム的対策 |

| 要求項目数 | 25項目 | 44項目 |

| 評価方法 | 自己評価(資格者による評価あり) | 第三者評価 |

| 有効期間 | 1年(年次更新) | 3年(年次自己評価要) |

| 運用開始時期 | 2026年度下期(10-3月) | |

*6 https://www.ipa.go.jp/archive/security/guide/sme/5minutes.html

「社内にIT担当者がいない」「どこから手を付けて良いかわからないし、予算も……」という組織をサポートする仕組みも用意されています。たとえば、IPAが認定する「サイバーセキュリティお助け隊サービス」を利用することで、異常の監視や有事に駆けつけるサポートといった実務を、外部のプロに任せることが可能です。

さらに、こうしたサービスの導入費用には「デジタル化・AI導入補助金2026(旧:IT導入補助金) *7」の「セキュリティ対策推進枠 *8」を活用することができます。

*7 https://it-shien.smrj.go.jp/

*8 https://it-shien.smrj.go.jp/applicant/subsidy/security/

今後、この制度に取り組むにあたり、社内外のセキュリティ専門家の存在が不可欠となります。特に「★3」の取得申請では単なる自己評価だけではなく、「情報処理安全確保支援士」などの有資格者による確認や助言、署名が必要になる予定です。外部の専門家に依頼するのも有効な手段ですが、もし社内で専門人財を育成・確保するのであれば、「情報処理安全確保支援士(略称:登録セキスペ)*9」の資格取得を積極的に支援する、という方法も有効です。

この高度な情報セキュリティ人材を企業内で育成・確保するために、TACでは研修ならびに通信教育による人材育成サービスをご提供しております。

たとえば集合型研修では「情報処理安全確保支援士 試験対策」として、5日間のプログラムをご用意しています。情報セキュリティの専門知識を整理したうえで、セキュリティの最新の事例を取り入れながら知識定着を図っていくことで、試験の合格を目指します。カリキュラムや費用については、ご要望に応じて、少人数からカスタマイズしてお見積りいたします。

| (研修)情報処理安全確保支援士 試験対策 ~ 高度な情報セキュリティ人材を育成・確保する ⇒ https://www.tac.biz/course/kb40008/ ※少人数からご要望に応じ、カスタマイズしてお見積りいたします。 |

|

またWebを用いた通信教育として「情報処理安全確保支援士Webコース」もございます。こちらは情報処理安全確保支援士試験の合格を目指すベーシックコースとなっており、少ない時間で効率的に学習ができるよう、専門知識の重要論点を集約したポイント講義をWeb配信するとともに、問題演習をしっかりと行うことができます。リーズナブルな価格設定も魅力で、多くのお引き合いをいただいています。

| (通信教育)情報処理安全確保支援士Webコース ~ 合格に必要な知識を効率よくマスターできるコンテンツ ⇒ https://www.tac.biz/course/20_t4025/ ※講義動画を含まないコースもございます。 |

|

*9 https://www.ipa.go.jp/jinzai/riss/index.html

サプライチェーン評価制度(SCS評価制度 ★3・★4)の本格運用は、2026年度下期に予定されており、残された準備期間は決して長いものではありません。自社の安全なビジネス活動を維持しながら、取引先からの信頼を獲得し続けるためにも、制度の動向に注目です。

まずは今すぐできる「自社診断」から始めましょう。

■執筆者

|

小野 直也 情報処理安全確保支援士 (登録番号 第005873号)

ネットワークスペシャリスト

IT関連トレーニングの企画・製作・研修講師として10年間活動後、「ITスキルは人々を幸せにする」という想いからより多くの方々のスキルアップをサポートしたいと志し、TAC株式会社に入社。CompTIA認定資格トレーニングを担当する部署に着任。法人様のICT人材育成に、企画・製作・運営面から携わる。 |